Analýza logů je klíčovým prvkem kybernetické bezpečnosti, efektivního provozu IT a zajištění souladu s předpisy. V tomto článku probereme, co přesně analýza logů zahrnuje, jak probíhá a jaké jsou nejpoužívanější techniky.

V říjnu roku 2021 postihl Facebook, Instagram a WhatsApp globální výpadek, který trval přibližně šest hodin. Uživatelé po celém světě přišli o možnost komunikace, inzerující firmy o přístup k důležitým službám a v důsledku o tržby.

Administrátoři Mety použili analýzu logů k identifikaci příčiny problému. Zjistili, že šlo o chybu během rutinní údržby (změna konfigurace na routeru), která nechtěně odpojila služby společnosti od internetu.

Tento případ ilustruje zásadní význam analýzy logů pro správu a údržbu IT infrastruktury.

Co přesně je analýza logů a jak funguje? V tomto článku se zaměříme na základní témata jako:

- Proč je analýza logů důležitá

- Výhody analýzy logů

- Proces analýzy logů

- Techniky používané při analýze logů

- Budoucnost analýzy logů

Co je analýza logů?

Každá část IT infrastruktury (aplikace, služby, sítě, IT systémy, zařízení) generuje velké množství provozních informací, které tyto systémy zapisují do logů (záznamů o činnosti).

Analýza logů je proces, během kterého se tyto záznamy vyhledávají a interpretují s cílem diagnostikovat provozní či bezpečnostní problémy.

Mezi typicky zaznamenávané události patří například:

- Přístupy uživatelů: Kdo se kdy přihlásil do systému a co v něm dělal (například přistupoval k citlivým informacím, měnil nastavení, atd.).

- Neúspěšné pokusy o přihlášení: Počet neúspěšných pokusů, doba mezi pokusy, geolokační údaje.

- Selhání aplikací a systémů: Záznamy o pádech aplikací, chybových hláškách, problémech s dostupností.

- Bezpečnostní incidenty: Pokusy o přístup k chráněným datům, pokusy o útoky typu DDoS, činnost malware, neobvyklé chování uživatelů.

- Síťová aktivita: Záznamy o podezřelých pokusech o připojení, komunikace s neznámými nebo nedůvěryhodnými IP adresami, velký objem přenášených dat.

Analýza logů je klíčová pro zajištění hladkého chodu IT a v oblasti kybernetické bezpečnosti. Analytici s její pomocí diagnostikují bezpečnostní hrozby, chyby systémů, a získávají podklady pro optimalizaci výkonu.

V neposlední řadě je analýza logů důležitá pro naplnění souladu s legislativou a standardy (IT compliance). Pomáhá rychle analyzovat bezpečnostní incidenty, předcházet jim a neustále vyztužovat obranu proti hrozbám, což je důležité z hlediska odpovědného chování firmy.

Zároveň umožňuje sestavit auditovatelnou stopu událostí pro bezpečnostní audity a reporting, protože logy poskytují jasné důkazy o tom, kdo, kdy a jakým způsobem přistupoval k citlivým informacím nebo prováděl změny v systému.

Obr. 1: Ukázka analýzy logů, konkrétně při řešení autentizačních událostí do systému Logmanager. Nejdříve odfiltrujeme systém, kterého se autentifikační události týkají. Následně upravíme filtr a zobrazíme pouze událostí vztahujících se k Logmanageru. Vidíme 3 neúspěšné loginy, kde následně v raw logu vidíme, že důvodem neúspěchu bylo nesprávné heslo.

Kdo v praxi pracuje s analýzou logů?

S analýzou logů v praxi pracuje řada rolí v závislosti na velikosti organizace.

V menších organizacích většinou funguje univerzální IT administrátor, který má na starosti jak provozní, tak bezpečnostní agendu – od správy infrastruktury až po reakci na bezpečnostní hrozby.

Ve větších organizacích je už IT rozděleno na specializované týmy. Analýzu logů pak typicky využívají provozní (IT operations) a bezpečnostní oddělení (IT security). Provozní tým sleduje logy především z pohledu stability a výkonu infrastruktury, zatímco bezpečnostní tým se na ně zaměřuje při vyšetřování incidentů nebo při vyhodnocování alertů.

Ve větších bezpečnostních týmech pak s analýzou logů pracují security operator, který sleduje dashboardy pro odhalení nežádoucího chování, trendů a událostí. Detekované incidenty pak předává analytikovi, který je už zkoumá do hloubky a reportuje.

Analýza vs. monitoring vs. správa logů

Ačkoli k sobě mají tyto pojmy velmi blízko, jedná se o suverénní disciplíny hrající v rámci IT specifické role:

- Monitoring logů (log monitoring) sleduje aktivity v rámci IT infrastruktury v reálném čase. Cílem je identifikovat jakékoli anomálie nebo potenciální hrozby.

- Správa logů (log management) se zaměřuje na sběr, ukládání, organizaci a systematizaci logů. Dobře nastavená správa logů zajistí, že jsou všechny záznamy snadno dohledatelné a přístupné.

- Analýza logů (log analysis) získává z logů smysluplné informace, interpretuje data a nachází příčiny problémů. Ty pak slouží jako podklad pro reakci na incidenty, posílení bezpečnosti, či optimalizaci výkonu systémů a služeb.

V praxi se tyto disciplíny kombinují a často se pro ně používá souhrnný název „log management”.

Proč je analýza logů důležitá?

Moderní IT prostředí generuje velké množství dat. Nejčastěji se jedná o běžné provozní informace, nicméně řada logů je velmi užitečná pro detekci a analýzu nežádoucích událostí v IT infrastruktuře.

Schopnost proměnit surové textové řetězce na užitečné informace a ty následně interpretovat na poznatky podporující rozhodování je především pro střední a větší organizace klíčová. Už jen pokud s firemní infrastrukturou pracují desítky nebo stovky uživatelů, je třeba správný software, se kterým lze logy efektivně analyzovat. Právě zde pak mohou pomoci nástroje jako Logmanager.

Místo izolovaného pohledu na jednotlivé výhody se nyní podíváme, jaký význam má analýza logů v oblasti bezpečnosti a IT provozu.

Ochrana systémů a dat a zajištění souladu s předpisy

Analytici a IT administrátoři využívají analýzu logů k vyšetřování bezpečnostních hrozeb a prevenci vážných incidentů. Například neobvyklá aktivita, jako je vícenásobné selhání přihlášení nebo přesun velkého objemu dat, může naznačovat kybernetický útok.

Mnoho organizací navíc musí dodržovat legislativní předpisy, jako je NIS2 a GDPR v Evropě, HIPAA ve zdravotnictví nebo standardy typu SOC 2 pro zabezpečení dat. Ty vyžadují sledování a uchovávání logů událostí jako důkaz zodpovědné ochrany citlivých informací.

Podívejme se nyní na různé způsoby využití správy logů v oblasti bezpečnosti a souladu s předpisy.

Detekce a prevence hrozeb

Logy poskytují včasné varování o narušení bezpečnosti a pomáhají týmům odhalit celé spektrum nežádoucích aktivit, jako jsou neoprávněný přístup, útoky hrubou silou nebo infekce malwarem.

Pokud si například bezpečnostní tým všimne vícenásobných neúspěšných pokusů o přihlášení z různých lokalit, je třeba odhalit jejich důvod, protože tato aktivita může naznačovat probíhající útok hrubou silou s cílem prolomit heslo.

Obr. 2. Ukázka toho, jak může vypadat alert, upozornění na hrozbu, který přijde emailem operátorovi.

Reakce na incidenty a forenzní analýza

V případě úniku dat nebo narušení systému poskytují logy detailní časovou osu událostí, která pomáhá určit, co se stalo a jak.

Například po phishingovém útoku lze analýzou souvisejících logů odhalit, jak útočníci získali přístup k citlivým datům a jaké kroky provedli.

Soulad s regulacemi a připravenost na audit

Legislativa a standardy vztahující se k ICT vyžadují, aby organizace monitorovaly a především uchovávaly logy po určitou dobu. V oblasti kyberbezpečnosti se jedná o běžnou praxi zodpovědného přístupu k ochraně dat, díky které lze lépe reagovat na incidenty, dosledovat přístup k citlivým datům a prokázat soulad s předpisy pro audity a kontroly.

Optimalizace provozního IT

Provozní IT týmy (IT ops) využívají analýzu logů k rychlé detekci, diagnostice a řešení systémových problémů, čímž předcházejí nákladným výpadkům a zajišťují plynulý provoz.

Podívejme se na některé využití analýzy logů v této oblasti.

Rychlejší řešení problémů a analýza příčin

Díky analýze logů mohou IT týmy přesně určit logy související s výpadkem nebo zpomalením systému.

Pokud například webová stránka zaznamená náhlý pokles výkonu, analýza logů pomáhá s určením příčiny. Může například odhalit, že za pomalé načítání může selhávající databázový dotaz.

Optimalizace výkonu systémů a rozdělení prostředků

Monitoringem a analýzou logů mohou IT týmy identifikovat trendy ve využití zdrojů a následně optimalizovat výkon hardwaru i softwaru.

Jestliže například poskytovatel cloudových služeb zjistí vysoké vytížení CPU na konkrétních virtuálních strojích, může optimalizovat přidělení zdrojů ještě předtím, než dojde k poklesu výkonu.

Prevence selhání infrastruktury

Analýza logů pomáhá odhalit drobné problémy dříve, než přerostou v ty vážné.

Například pokud administrátoři zachytí na serveru opakující se chyby při čtení z disku, může to signalizovat selhávání hardwaru. IT tým tedy má prostor vyměnit vadnou komponentu dříve, než dojde k havárii.

Efektivní analýza logů – co vše je potřeba?

Ať už se používá pro bezpečnostní účely nebo řešení provozních problémů, efektivní analýza se opírá o pět klíčových kroků – sběr dat, správné zpracování, monitoring v reálném čase, analýza a reporting.

Krok 1: Sběr dat

Předpokladem efektivní analýzy logů je korektní sběr dat z infrastruktury, tedy typicky z bodů jako jsou:

- Servery (např. systémová aktivita, chybové zprávy)

- Aplikace (např. API požadavky, akce uživatelů)

- Sítě (např. logy firewallu, požadavky na připojení)

- Bezpečnostní nástroje (např. logy systémů detekce průniků)

Každý zdroj totiž přistupuje k vytváření logů jinak. Úkolem log management řešení je tedy mimo jiné přeložit surové textové řetězce a uložit je ve strukturované podobě (tzv. parsování) do centralizovaného úložiště.

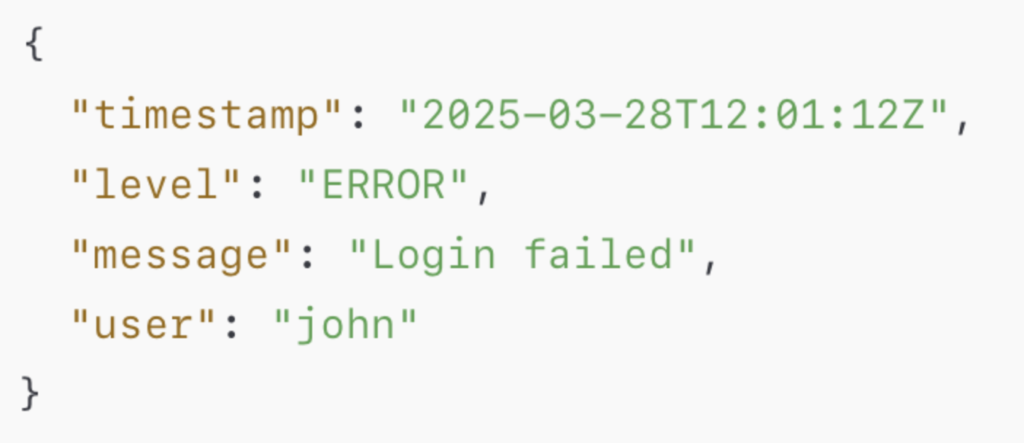

Při strukturování se „neuspořádané” textové řetězce převedou do jasně definovaného formátu – např. JSON – který má pojmenovaná pole jako timestamp, level, message, user_id apod.

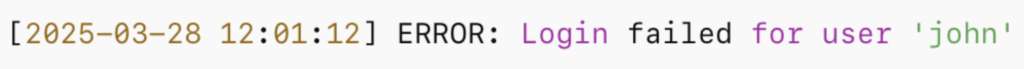

Z řetězce typu:

Pak dostaneme strukturovaný zápis typu:

Tato operace násleně usnadňuje vyhledávání logů a jejich analýzu.

→ Více se tomuto tématu věnujeme v našem blogu na téma log management.

Krok 2: Indexace a uložení

Jakmile jsou logy shromážděny v centralizovaném úložišti, je potřeba je uspořádat – indexovat.

Indexace je proces při kterém se strukturovaná (nebo i částečně nestrukturovaná) data připraví pro rychlé vyhledávání a filtrování pomocí klíčových slov, filtrů, tagů nebo pokročilých dotazů. Jinými slovy, cílem je vytvořit indexy podle důležitých polí, jako jsou čas, úroveň závažnosti, typ události apod.

Pokud chce operátor například najít všechny ERROR logy z posledních 24 hodin obsahující user: john – díky indexu na poli level a user to systém zvládne během pár vteřin

Indexace je zásadní krok, který výrazně zjednodušuje dohledávání logů, jejich analýzu a efektivní řešení incidentů. Centralizované úložiště pak pomáhá uchovávat logy pro bezpečnostní audity a splnění požadavků na soulad s předpisy.

Krok 3: Monitorování logů

Software pro průběžné sledování logů (tzv. log monitoring) pomáhá detekovat a reagovat na důležité události téměř okamžitě, jakmile k nim dojde.

- Automatizovaná upozornění nastavená na základě pravidel, dotazů, thresholdů nebo jejich kombinací, informují bezpečnostní týmy při zjištění potenciálních hrozeb.

- IT monitorovací dashboardy zobrazují aktuální stav systému v reálném čase, agregují data napříč infrastrukturou a pomocí histogramů a jiných grafů umožňují odhalit a dále investigovat neobvyklou aktivitu.

Obr. 3: Dashboard VPN provozu poskytuje ucelený přehled o síťové aktivitě. Nahoře je histogram znázorňující komunikaci v čase, pod ním následují vizualizace rozdělující aktivitu podle uživatelů, VPN skupin a stavu, umožňující analýzu jednotlivých událostí a logů. (Logmanager)

Krok 4: Analýza dat

V tomto kroku je cílem z velkého objemu dat izolovat relevantní informace, které vedou k pochopení příčiny provozního problému nebo bezpečnostního incidentu.

Pomocí fulltextového vyhledávání, filtrů, časových rozsahů nebo předem definovaných dotazů lze rychle najít konkrétní logy a události (např. vyhledání všech chyb HTTP 500 během poslední hodiny).

Například pokud si uživatel stěžuje na ztrátu e-mailu, analytik může vyhledat všechny akce spojené s jeho e-mailovou schránkou v daném časovém rámci a zjistit, že zpráva byla omylem označena jako spam a automaticky smazána systémem.

Interpretace logu pak spočívá v pochopení technického kontextu události – tedy nejen toho, co se stalo, ale proč a jak. Analytik při tom vyhodnocuje nejen jednotlivé řádky logu, ale i jejich souvislosti, což je zásadní pro správnou diagnostiku a prevenci budoucích problémů.

Krok 5: Reportování a soulad s předpisy

Po úspěšné analýze logů a remediaci problému zpravidla následuje reporting události, který má několik důležitých funkcí:

- dokumentace,

- sdílení poznatků,

- zajištění souladu s předpisy,

- zlepšení procesů do budoucna.

Report obvykle shrnuje, co se stalo, kdy a jakým způsobem byl problém identifikován, jaká byla jeho příčina a jaké kroky vedly k nápravě. Součástí bývá i časová osa události, identifikace zasažených systémů a doporučení, jak podobným situacím předejít v budoucnu.

Komu se report předkládá závisí na typu incidentu a struktuře organizace. Interně jej využívají IT manažeři, bezpečnostní týmy nebo vedení firmy jako podklad pro rozhodování a plánování.

Pokud je organizace regulována, reporty slouží také compliance týmům nebo auditorům jako důkaz souladu s předpisy (např. GDPR, NIS2). V případě incidentu s dopadem na zákazníky nebo partnery (výpadek služby, bezpečnostní incident) může být připraven i zjednodušený report, který slouží k transparentní komunikaci.

Techniky používané při analýze logů

Jakmile jsou logy shromážděny, indexovány a monitorovány, využívají se různé techniky k získání hlubších poznatků.

Rozpoznávání vzorců a korelace

Rozpoznávání vzorců (pattern recognition) je základní technika analýzy logů, která slouž k identifikaci opakujících se sekvencí událostí nebo chování. Ty mohou signalizovat rutinní procesy, ale i chyby nebo potenciální hrozby.

Na rozdíl od jednoduchého vyhledávání podle klíčových slov se tato metoda snaží najít souvislosti mezi událostmi, které se v lozích vyskytují opakovaně a ve specifickém pořadí.

Typickým příkladem může být sledování vícenásobných neúspěšných pokusů o přihlášení, následovaných úspěšným přihlášením – to může naznačovat útok typu „credential stuffing“. Stejně tak lze opakující se chybová hlášení předcházející výpadku aplikace vnímat jako předzvěst technického problému.

Rozpoznávání vzorců umožňuje tyto situace odhalit dříve, než způsobí škody, a pomáhá analytikům pochopit, co přesně předchází kritické události.

V praxi se vzorce vyhledávají buď manuálně, na základě zkušenosti a znalosti systémů, nebo pomocí nástrojů, které využívají statistiku, regulární výrazy, nebo i pokročilejší metody jako strojové učení. Výhodou je, že při opakovaném výskytu stejného problému lze podobný vzorec zachytit automaticky a spustit upozornění nebo preventivní opatření.

Detekce anomálií

Detekce anomálií se zaměřuje na identifikaci neobvyklých záznamů v lozích – např. neobvyklá slova či sekvence v logových záznamech, které mohou indikovat potenciální problémy.

Tradiční přístupy k detekci anomálií často zahrnují parsování logů a následnou analýzu strukturovaných dat. Nicméně tyto metody mohou být omezené v zachycení složitých vzorců a vyžadují rozsáhlé znalosti. Moderní přístupy využívají pokročilé algoritmy strojového učení a zpracování přirozeného jazyka (NLP) k automatickému rozpoznávání anomálií v lozích.

Jak se používá:

- Zachycení náhlého nárůstu odchozího síťového provozu – může jít o neoprávněný přenos dat.

- Odhalení skokového zvýšení vytížení CPU v neobvyklých časech – může signalizovat problém s výkonem nebo neautorizovanou aktivitu.

- Uživatelský účet zaměstnance, který se běžně přihlašuje z USA, se náhle přihlásil z neznámé země ve 3 hodiny ráno. Detekce anomálií tuto událost vyhodnotí jako potenciálně kompromitovaný účet.

Analýza příčin (Root Cause Analysis, RCA)

Analýza hlavní příčiny (Root Cause Analysis, RCA) je systematická metoda používaná k identifikaci základních příčin problémů nebo incidentů v IT infrastruktuře.

Namísto pouhého řešení povrchových symptomů se RCA zaměřuje na odhalení prvotních faktorů, které k problému vedly, a to s cílem remediace a zabránění jejich opakování.

V kontextu analýzy logů se RCA soustředí na důkladné prozkoumání logovacích záznamů s cílem identifikovat sekvenci událostí vedoucích k incidentu. To zahrnuje sběr a organizaci relevantních logů, jejich analýzu za účelem odhalení vzorců či anomálií a následné určení příčin problému. Moderní přístupy často využívají strojové učení a umělou inteligenci k automatizaci tohoto procesu, což umožňuje efektivnější a rychlejší identifikaci příčin.

Implementace RCA při analýze logů obvykle zahrnuje následující kroky:

- Definice problému: Jasné vymezení incidentu nebo problému, který je třeba analyzovat.

- Sběr dat: Shromáždění všech relevantních logovacích záznamů a dalších dat souvisejících s incidentem.

- Analýza: Prozkoumání dat za účelem identifikace vzorců, anomálií nebo sekvencí událostí vedoucích k problému.

- Identifikace hlavní příčiny: Určení základního faktoru nebo faktorů, které problém způsobily.

- Návrh a implementace opatření: Vypracování a zavedení strategií k odstranění identifikované příčiny a prevenci opakování problému.

Úspěšné provedení RCA umožňuje organizacím nejen řešit aktuální problémy, ale také implementovat preventivní opatření, která minimalizují riziko budoucích incidentů. To vede ke zlepšení celkové stability a spolehlivosti systémů.

Sémantická analýza logů

Logy zaznamenávají systémové události a aktivity spolu s časovými značkami. Než je možné získat hlubší přehled o generovaných lozích, využívá se základní krok analýzy logů – tzv. parsování. Jeho cílem je extrahovat strukturované šablony a parametry ze surových logů (textových řetězců).

Současné nástroje pro parsování logů jsou obvykle založené právě na syntaxi. Vnímají každou zprávu jako řetězec znaků, přičemž nevěnují pozornost sémantice informací obsažených v parametrech a šablonách původních logů.

Sémantická analýza je technika analýzy logů, která se zaměřuje na porozumění významu a kontextu logovacích zpráv. Snaží se pochopit, co se v systému skutečně děje, aby odhalila skryté informace a vzory.

Představme si situaci, kdy systém generuje následující logy související s přihlašováním uživatele:

- Uživatel JohnDoe – neúspěšný pokus o přihlášení.

- Uživatel JohnDoe – neúspěšný pokus o přihlášení.

- Uživatel JohnDoe – neúspěšný pokus o přihlášení.

- Účet JohnDoe zablokován kvůli opakovaným neúspěšným pokusům o přihlášení.

Syntaktická analýza by tyto zprávy zpracovala jednotlivě, bez vzájemných souvislostí. Naopak sémantická analýza rozpozná, že jde o sekvenci událostí, které spolu souvisí – od opakovaných chyb až po zablokování účtu. Tímto způsobem lze například automaticky detekovat pokus o útok hrubou silou a upozornit bezpečnostní tým.

Sémantická analýza logů je vhodná pro interpretaci složitých, nestrukturovaných logů z různých zdrojů. Pro její implementaci se využívají pokročilé techniky zpracování přirozeného jazyka (NLP) a strojového učení (viz. např. SemParser).

Analýza výkonnosti

Analýza výkonnosti pomáhá IT týmům sledovat stav systémů a optimalizovat využití prostředků prostřednictvím sledování trendů za časové období. I když nástroje pro správu logů nejsou primárně zaměřeny na výkonové metriky, uživatelé mohou dostávat upozornění na nežádoucí chování právě skrze logy a následně problém podrobněji prošetřit pomocí specializovaných nástrojů pro monitorování sítě.

Takto lze pomocí dashboardu sledovat například odezvy serveru pro odhalení zhoršení výkonu, chyby při provádění databázových dotazů apod.

Nejčastější výzvy při analýze logů a jak je překonat

Ačkoliv je analýza logů účinným nástrojem pro bezpečnost, řešení problémů a optimalizaci, organizace se při správě a interpretaci velkého objemu dat často potýkají s různými obtížemi.

Zde jsou některé z nejčastějších problémů a způsoby, jak je řešit.

Zpracování velkého počtu logů

Moderní IT prostředí generuje denně obrovské množství záznamů ze serverů, aplikací, sítí a dalších částí digitálního prostředí. Tento přetlak může zpomalit vyhledávání a ztížit nalezení klíčových informací.

- Používejte nástroje pro centralizovaný sběr logů, jako je Logmanager, které agregují záznamy z různých zdrojů.

- Zavádějte strategie správy úložiště, například archivaci starších logů, abyste snížili zahlcení systému.

- Aplikujte filtrování a indexaci logů, abyste upřednostnili ukládání důležitých záznamů pro rychlejší vyhledávání.

Rozlišení důležitých logů od nerelevantních

Ne všechny záznamy jsou užitečné. Mnoho z nich tvoří rutinní hlášení nebo upozornění s nízkou prioritou. Bez správného filtrování týmy ztrácí čas přezkoumáváním nepodstatných informací místo toho, aby se soustředily na skutečné problémy.

- Používejte označování a klasifikaci logů, abyste oddělili kritické záznamy od méně důležitých.

- Věnujte čas správnému nastavení alertů pro omezení falešných poplachů.

Obr. 4: Příklad emailového alertu upozorňujícího administrátora na podezřelou aktivitu.

Zajištění správného formátu a struktury logů

Logy z různých zdrojů často používají odlišné formáty, což ztěžuje jejich jednotnou analýzu. Nedostatek standardizace může vést k nesprávné interpretaci dat a neefektivnímu vyhledávání.

- Zavádějte strukturované logování (např. ve formátu JSON), aby byla data lépe vyhledatelná.

- Používejte log management nástroje, které mají předpřipravené parsery, pro efektivní sběr a extrakci informací logů z různých součástí IT infrastruktury.

Vyvážení mezi uchováváním logů a požadavky na soulad s předpisy

V mnoha odvětvích musí organizace uchovávat logy měsíce nebo i roky kvůli auditu a souladu s legislativou. Trvalé uchovávání však zvyšuje náklady na úložiště a zpomaluje výkon systémů.

- Uplatňujte zásady uchovávání logů, kdy po uplynutí doby pro audit staré záznamy archivujete.

- Používejte komprimované formáty ukládání, které šetří místo na disku.

Nové trendy v analýze logů

Vzhledem ke stále složitějším IT prostředím a vyvíjejícím se kybernetickým hrozbám je třeba se dívat za hranice tradičních metod analýzy logů. Nové technologie, jako je umělá inteligence, cloudová analytika a decentralizované bezpečnostní modely, formují budoucnost log managementu a analýzy.

Podívejme se na některé trendy, které mění způsob, jakým firmy pracují s logy.

Prediktivní analýza logů s pomocí AI

Ačkoliv se tato oblast stále vyvíjí, umělá inteligence (AI) má potenciál sehrát důležitou roli v analýze logů. AI a strojové učení (ML) mohou analýzu zefektivnit automatickou detekcí vzorců, filtrováním nerelevantních záznamů, predikcí problémů ještě před jejich výskytem a případně spuštěním autonomní reakce na incidenty.

Místo čekání na to, až hrozba nastane, se modely AI učí předvídat bezpečnostní rizika na základě historických vzorců a korelace událostí.

Správa logů v hybridních a multicloudových prostředích

Firmy dnes provozují systémy v cloudových prostředích jako jsou AWS nebo Azure, a to společně s on-premise infrastrukturou. To klade nové nároky na správu logů. Hlavní výzvou je zajistit centralizovaný sběr dat z cloudových platforem.

Streamové zpracování logů pro analýzu v reálném čase

Tradiční analýza logů probíhá po dávkách, logy se načítají v určitých časových oknech, což může způsobit zpoždění při detekci a reakci na hrozby. Streamové zpracování logů umožňuje reakci na problémy přímo po jejich vzniku. Integrací se SIEM platformami pak lze díky datům v reálném čase ještě více zlepšit dohled nad IT bezpečností.

Změňte přístup k analýze logů s moderními nástroji

S rostoucím objemem dat potřebují organizace rychlé, efektivní a inteligentní nástroje, které z logů vytěží smysluplné informace a umožní rychle jednat. Analýza logů už tak není jen nástrojem pro ladění chyb. Je klíčovým prvkem kybernetické bezpečnosti, efektivního provozu IT a souladu s předpisy.

Logmanager nabízí kompletní nástroj pro sběr, dlouhodobé ukládání, monitoring a analýzu logů – a to bez složitostí.

Vyzkoušet si jej můžete sami zdarma ve formě virtuální appliance na 7 dnů nebo si rezervujte demo produktu s naším expertem.